اطلاعات لازم را در خصوصانواع هکر های کلاه رنگی

شنایی با انواع هکرها: هکر کلاه سیاه ، سفید ، قرمز و.. کیست؟

شاید همیشه با شنیدن نام هکر به فکر افراد مرموز و البته نابغه ای بیفتید که با نشستن پشت سیستم های کامپیوتری خود به خرابکاری در سیستم های امنیتی سازمان ها یا دزدیدن اطلاعات کامپیوترهای شخصی می پردازند. اما واقعا همیشه اینطور نیست و حتی هکرهایی با اهداف خوب هم وجود دارند. در این مطلب انزل وب می خواهیم با انواع هکرهای کلاه رنگی دنیای دیجیتال مثل هکر کلاه سیاه ، سفید ، قرمز ، سبز و.. آشنا شویم.

مطالب پیشنهادی

محاسبه آنلاین مبلغ مهریه به نرخ روز

آموزش ژست عکس گرفتن تک نفره در فضای باز

هکر کلاه سفید ، سیاه ، قرمز ، سبز ، خاکستری و.. چیست؟

Different Types Of Hackers : Who is White or Black Hat Hackers?

پیش از این در انزل وب به آموزش کامل ۹ روش جلوگیری از هک شدن اکانت اینستاگرام و نیز ۳ روش جلوگیری از هک با دامنه و آدرس جعلی در روش فیشینگ پرداخته شده است. اما در این مطلب می خواهیم به این موضوع بپردازیم که اصولا هکرها چه کسانی هستند و اینکه چند نوع از آن ها وجود دارند. شاید با خواندن این مطلب تفکراتی که پیش از این در مورد هکرها داشتید دستخوش تغییر شود.

هکرهای کلاه سفید

شاید نام هکر کلاه سفید را زیاد شنیده باشید.اما هکر کلاه سفید کیست؟ در یک جمله می توان گفت هکرهای قابل اعتماد در نیمه تاریک وب! این گروه از هکرها که تحت عنوان هکر اخلاق مدار نیز شناخته می شوند در واقع کارشناسان امنیت سایبری هستند که به دولت ها و سازمان ها با استفاده از انجام تست های نفوذ و تشخیص نقاط ضعف سیستم های امنیتی آن ها کمک می کنند. آن ها از روش های دیگری هم استفاده می کنند تا از ایجاد مشکل توسط هکرهای کلاه سیاه جلوگیری کنند.

به زبان ساده، هکرهای کلاه سفید انسان های قابل اعتمادی هستند که طرف شما هستند نه بر علیه شما. هدف آن ها از هک سیستم شما پیدا کردن آسیب پذیری های آن جهت کمک به حذف ویروس ها و بدافزارهای سیستم شما است.

هکرهای کلاه سیاه

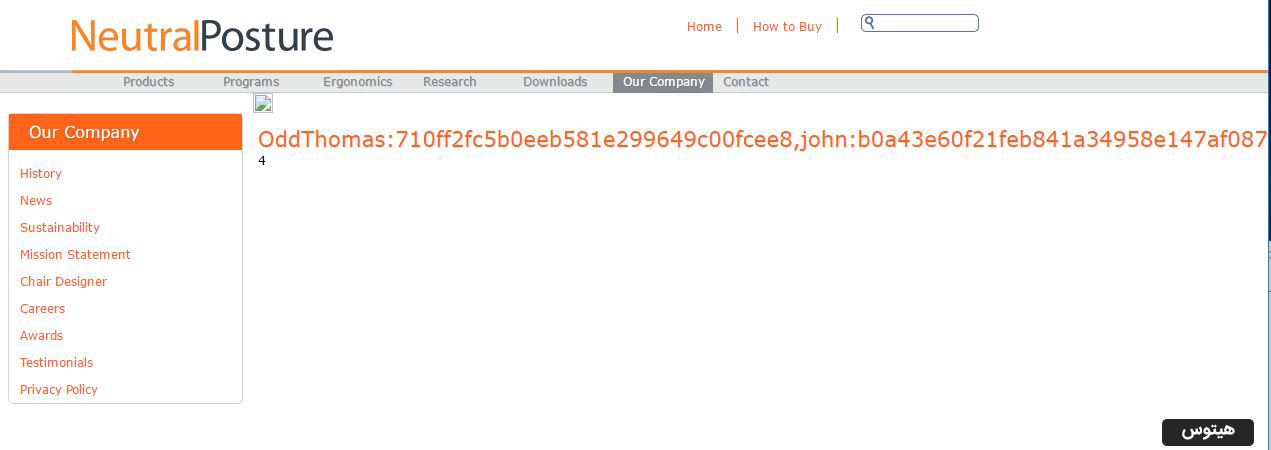

این هکرها درست در نقطه مقابل هکرهای کلاه سفید قرار دارند. هکر کلاه سیاه از آن دست هکرهایی هستند که باید از آن ها دوری کنید. حتما از جرایم سایبری در دنیای امروز زیاد شنیده اید. شاید یکی از همین هکرهای کلاه سیاه پشت هر کدام از این جرایم سایبری قرار گرفته باشند. با اینکه اکثر اوقات هدف این هکرها از خرابکاری هایشان دغدغه های مالی است ولی همیشه هم اینطور نیست. این هکرها از نقاط عطف کامپیوترهای شخصی، سیستم های سازمانی و بانکی برای نفوذ به شبکه و دسترسی به اطلاعات شخصی یا اطلاعات مربوط به کسب و کار قربانیان خود جهت دستیابی به اهداف خود استفاده می کنند.

هکرهای کلاه خاکستری

این هکرها معمولا در جایی بین هکرهای کلاه سفید و کلاه سیاه قرار می گیرند. با اینکه معمولا هکرهای کلاه خاکستری از مهارت خود برای اهداف شخصی استفاده نمی کنند با این حال قصد و نیت آن ها از هک کردن ممکن است هم خوب باشد و هم بد. برای مثال، هکری که موفق به نفوذ به سیستم یک سازمان شده است می تواند نقطه ضعف آن سازمان را در اینترنت نشر دهد یا برعکس به مدیران آن در مورد وجود چنین ضعفی در سیستم های سازمان هشدار دهد. این به شخص هکر بستگی دارد. علیرغم این اگر چنین شخصی کوچکترین قصدی برای سود مالی از این کار خود داشته باشد آنگاه تبدیل به یک هکر کلاه سیاه شده است. همان طور که می بینید مرز بسیار باریکی بین این دو نوع از هکرها وجود دارد.

در واقع اگر بخواهیم به صورت دقیق تر تفاوت یک هکر کلاه خاکستری را با هکرهای کلاه سفید و کلاه سیاه شرح دهیم باید اینگونه بگوییم که بخاطر اینکه هکر کلاه خاکستری از مهارت خود برای نفع مالی سوء استفاده نمی کند پس نمی توان وی را یک هکر کلاه سیاه نامید. ولی از آنجا که هکر کلاه خاکستری از اجازه رسمی و قانونی برای نفوذ و هک سیستم های امنیتی برخوردار نیست، بنابراین وی را یک هکر کلاه سفید هم نمی توان نامید.

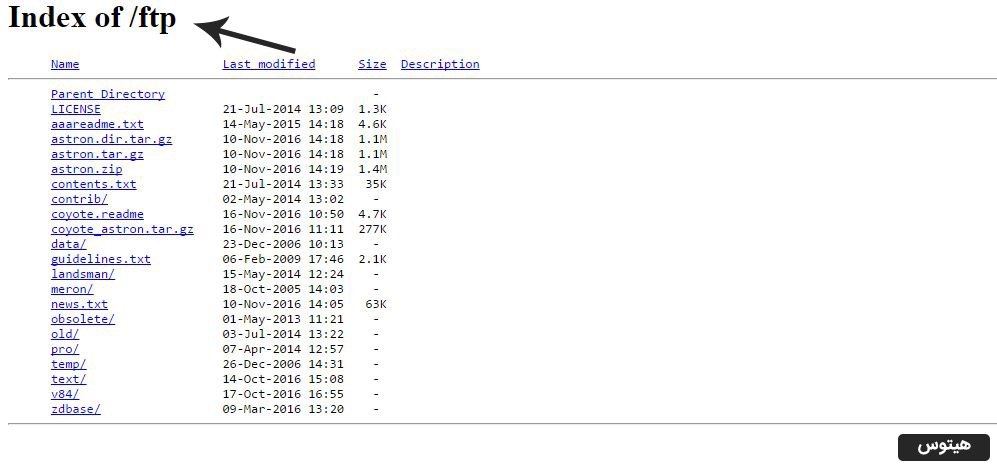

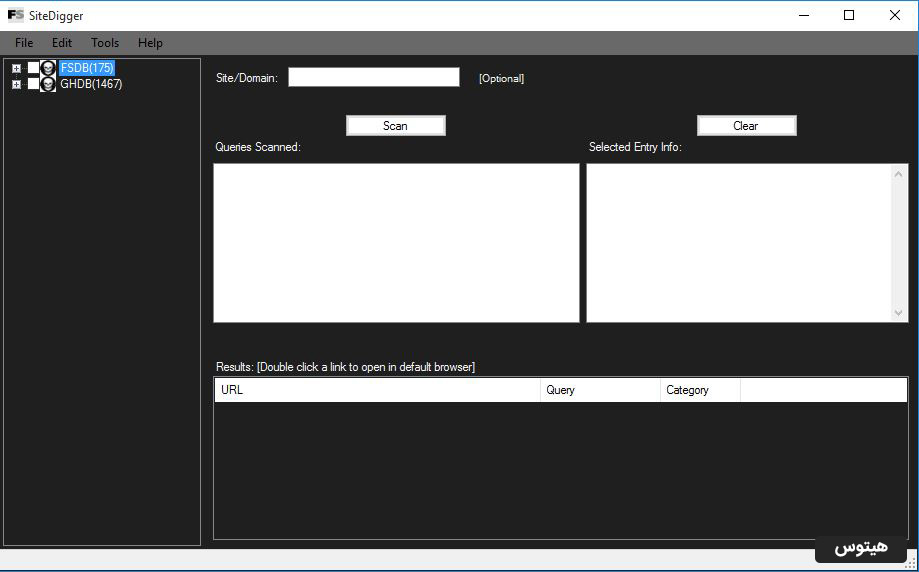

هکرهای موسوم به Script Kiddies

Script Kiddies معمولا برای اشاره به هکرهای آماتوری که چندان به مهارت ها و اصول کدنویسی اهمیت نمی دهند استفاده می شود. این هکرها معمولا با دانلود ابزارها یا کدهای در دسترسی که توسط دیگر توسعه دهندگان یا هکرها نوشته شده است به مقصود خود دست می یابند. انگیزه اصلی آن ها هم معمولا تحت تاثیر قرار دادن دوستان یا جلب توجه است. هرچند این نکته درست است که این هکرها چندان اهمیتی به یادگیری اصولی مبانی هک نمی دهند ولی شاید بتوانند با ترکیب ابزارها، کدها و برخی حقه های ساده مزاحمت هایی را برای شما ایجاد کنند. اکثر حملاتی که توسط هکرهای Script Kiddies صورت می گیرد شامل حملات DoS و DDoS می باشد.

پیش از این در انزل وب گفته شده است که چگونه متوجه هک شدن کیبورد و نصب کی لاگرها جهت سرقت اطلاعات شویم؟

هکرهای کلاه سبز

این هکرها گروهی دیگر از هکرهای آماتور در دنیای وب هستند. البته تفاوتی با هکرهای Script Kiddies دارند. این هکرها بر خلاف هکرهای Script Kiddies میل زیادی برای تبدیل شدن به یک هکر واقعی دارند و بسیار مشتاق به یادگیری هستند. این هکرهای حرفه ای آینده را می توانید در فروم های آنلاین مربوط به هک در حال پرسیدن سوالات مختلف پیدا کنید.

هکرهای کلاه آبی

گروهی دیگر از هکرهای تازه کار که انگیزه اصلی آن ها گرفتن انتقام از کسی است که باعث ناراحتی شان شده است! آن ها علاقه چندانی به یادگیری ندارند و اکثر حملاتشان از نوع کارهایی چون سرریز کردن IP که منجر به حملات DDoS خواهد شد می باشد. یک هکر Script Kiddie با انگیزه انتقام گیری شخصی را می توان هکری کلاه آبی نیز نامید.

هکرهای کلاه قرمز

این هکرها تقریبا شبیه هکرهای کلاه سفید هستند و هدف اصلی شان متوقف کردن کارهای خرابکارانه هکرهای کلاه سیاه است. با این حال یک تفاوت عمده آن ها با هکرهای کلاه سفید پایبند نبودن آن ها به هیچ قاعده و قانونی در تقابل با کلاه سیاه ها است. مثلا اگر کلاه سفیدها گاهی به گزارش خرابکاری های کلاه سیاه ها اکتفا می کنند، ولی هکر کلاه قرمز ترجیح می دهد که شخصا به مقابه با آن ها پرداخته و با روش های مختلف کاملا آن ها را به زیر بکشند.

هکرهای حامی یک دولت یا کشور

این دسته از هکرها توسط یک دولت یا کشور مشخص پشتیبانی می شوند تا با نفوذ به سیستم های امنیتی دیگر کشورها به اطلاعات محرمانه آن ها دست یابند. بودجه فراوان و ابزارهای بسیار پیشرفته ای در اختیار این هکرها قرار داده می شود تا بتوانند بدون هیچ دغدغه ای به وظیفه اصلی خود بپردارند.

هکرهای موسوم به Hacktivist

اگر تاکنون در اینترنت با فعالان و مبلغانی در زمینه های مختلف اجتماعی، سیاسی یا مذهبی برخورد کرده اید پس احتمالا شما یک هکتیویست (نسخه اینترنتی قعالان و مبلغان) را دیده اید. Hacktivist گروهی از هکرهای ناشناس هستند که با قصد ایجاد تغییرات اجتماعی به هک دستگاه ها و سازمان های دولتی می پردازند تا نارضایتی خود را نسبت به وضع موجود به اطلاع همگان برسانند.

هکرهای افشاگر

کارمندی که با اهداف استراتژیک مخفیانه در سازمانی استخدام شده است تا در زمان مناسب به افشای اطلاعات محرمانه یا تجاری آن سازمان بپردازد. نفوذ این شخص به این سازمان ممکن است از طریق رقبا صورت گرفته باشد یا شاید هم انگیزه هایی شخصی در پشت ماجرا بوده باشد. از معروف ترین نمونه این هکرها می توان به ادوارد اسنودن کارمند سابق سازمان اطلاعات مرکزی آمریکا اشاره نمود.

نظرات و پیشنهادات شما؟

امیدواریم در این پست با انواع هکرها و اهداف آن ها در دنیای دیجیتالی امروزی آشنا شده باشید. اگر نکته ای دیگر در رابطه با هکر های کلاه سفید ، سیاه و.. در نظر دارید می توانید آن را از طریق بخش دیدگاه این پست با ما در میان بگذارید.